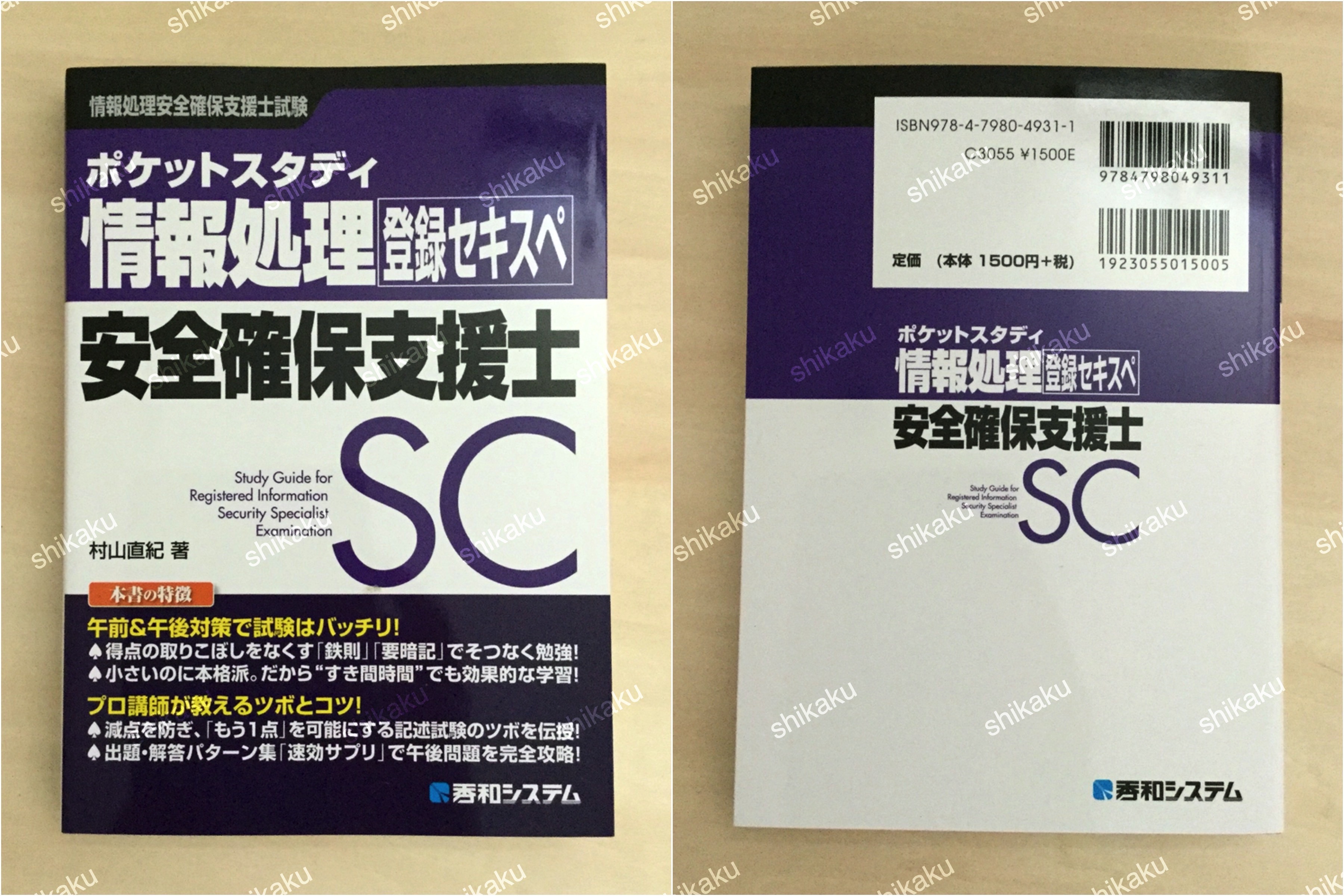

ポケットスタディ 情報処理安全確保支援士

【情報処理安全確保支援士試験(SC)のおすすめ参考書・テキスト(独学勉強法/対策)】も確認する

はじめに

本書の狙い

筆者の村山直紀と申します。プロの講師陣が執筆する,秀和システム『ポケットスタディ』シリーズ (通称ポケスタ),その「情報処理安全確保支援士試験(情報セキュリティスペシャリスト試験)」(以下,SC試験)対応版を,お届けします。

本書は,旧試験で大反響を得た定番書籍「ポケットスタディ 情報セキュリティスペシャリスト[第2版]」の,正統な後継。その書籍が,日本におけるサイバーセキュリティの普及啓発の一翼を担う書籍として社会に広く普及した事,そしてSC試験への合格という形で幾多の幸福に貢献できた事,筆者としてとても嬉しく思います。

さて本書。SC試験の合格に必要十分な知識と解答テクニックを御覧の通りの手頃なサイズに濃縮。そして「わかりやすさ」「がめつさ」「セミナー会場の臨場感」も御期待通り。また「出題のライフサイクル®」分析を踏まえ,皆様の素朴で切実な疑問「では,どう出す?どう答える?」への筆者からの回答「書くべき着眼点は,こうだ!」も,午後のスペシャルテクニック「速効サプリ®」として本書に結実しました。

合格するなら『ポケスタ』

本書は,解答テクニックを速修したい“現場のプロ”の強い味方。そしてSC(または相当)試験の合格者の,継続学習にも対応。本書は,企業等の人材育成担当者様,大学等の教職員様の,教育活動のネタ本としても御支持を頂く,ツボを押さえた割り切り設計です。

受験予定者はSC試験の実施機関(以下,IPA)がWebサイト上で無償公開する過去問題・解答例・シラバス等を入手し,本書と過去問題の精読で解法のツボを押さえ,必要ならばスマホ等で検索し,専門書の併読を。

やがて学習が進み,他の厚手のSC試験対策書も一通りこなされた頃には, 本書は通勤・通学・試験会場での総チェックにと,どこにでもお供します。 本書は当落線上の読者様の“背中を最後に一押し”します。

自己啓発にも「ポケスタ」

そして「SC試験に合格」では終わらせないのが昨今の政策。本書は情報処理安全確保支援士(登録セキスペ)の維持に不可欠な,更新制度への備えにも最適です。過去にSC試験に合格された多忙な“現場のプロ”のフォローアップにも,本書の「速効サプリ」は役立ちます。

試験の合格率

上図はH24春期~H28秋期の,SC試験の通過率(延人数ベース,以下同じ)です。受験者の過半数を占める「午前I」免除者や,途中帰宅等によって図との差異は生じますが,受験者総数に占める合格者総数の率・平均合格率は約14.46%です。なお合格者総数の,「午前Ⅱ」受験者総数(「午前I」免除者+同・通過者)に占める率は約18.21%,不受験者を含む応募者総数に占める率は約9.63%です。

H28春期・情報セキュリティマネジメント(SG)試験の合格者の多くが,次のステップとして同年秋期・旧SC試験を受験し,「午前I」受験者数は半年で2,739名の増加。ですが「午前I」通過者数は,むしろ202名の減少。SG試験に合格ホヤホヤの人,歯が立っていません。そこで,「午前I(共通知識)」通過には,赤いボケスタ『高度試験共通』,青いポケスタ『応用情報技術者』,これらの最新版を併用して下さい。

本書でお伝えしたい事

本書の見開き番号1~80番は,知識と“答の軸”の獲得が中心,そして 81番は「午後I・II」記述式試験の魔道書「速効サプリ®」。

また,IPA公表の公式解答例に沿わないと合格できない実状を鑑み,本書は「解答例至上主義」を徹底。出題者が「こう答えて欲しい!」と示すヒント等,“その解答例こそが正しい”の論拠も,本書は明確です。

そして本書の目的は「午前II (専門知識)」当然の通過と,「午後I・II」への知識・テクニックの投入。その強力な助っ人が,次の仕掛けです。

・ついでに覚える! 関連知識へのリンク【→[見開き番号]】

・解答テクの即チャージ! これが噂の「速効サプリ」【→81】

・くすぐるあなたの達成感,80問の腕試し「Point check」

・見開き番号毎の「Key Word」は“調べ学習に効果を発揮!

・視野も広がる「コラム」, 心に刻め!「鉄則」「要暗記」

・ポカミス予防! 大反響「漢字かきとりテスト」【→59コラム】

・全問題に出題年・問番号を併記,信頼の証! 参考文献名も明示

H26秋期SC試験。当時の本書で学んだ2名の中学生が合格され,合格の最年少記録を更新しました。推薦の言葉を頂いております。

【合格時 中学1年】井上勢大様

本番での発想を素早く,確信を持って文章にできるようになる一冊。

【合格時 中学2年】青山昂生様

問題を「試験時間内」に解き切る為に必須の一冊。

読者様も筆者も,負けていられません。

情報処理講師

村山 直紀(むらやま,なおき)

CONTENTS

はじめに

受験手続きから合格までの流れ

情報処理安全確保支援士試験の出題範囲

第1部 テクノロジ系

第1章技術要素

1 セキュリティ

1 暗号化技術①

2 暗号化技術②

3 認証技術① ディジタル署名

4 認証技術② 時刻認証,ハッシュ関数

5 認証技術③ ワンタイムパスワード

6 認証技術④ ゼロ知識証明

7 認証技術⑤ PKI, その他

8 「暗号化・認証」出題ポイント①

9 「暗号化・認証」出題ポイント②

10 リスクの種類① クラウド環境下のリスク

・IoT「5つの指針」出題予想①【分析】

11 リスクの種類② 仮想環境下のリスクー

12 リスクの種類③ OSとリスク

13 リスクの種類④ 「なりすまし」出題対策

・コピったROMでPINを知る

14 リスクの種類⑤ 漏えい時の対応

15 リスクの種類⑥ DNS

16 リスクの種類⑦ 盗聴

17 リスクの種類⑧ パスワードクラック

18 リスクの種類⑨ 不適切な認証

19 ISMS,情報セキュリティポリシ①

20 ISMS,情報セキュリティポリシ②

21 リスクマネジメント① 用語

22 リスクマネジメント② 出題ポイント

23 リスクマネジメント③ 各種対策

・善かれと思って報告されても

24 リスクマネジメント④ リスク対応

25 BCP, コンティンジェンシープラン

26 情報セキュリティ関連機関

・IoT「5つの指針」出題予想②【方針】

27 アクセス制御① 役割と権限

28 アクセス制御② アクセス制御

・IoT「5つの指針」出題予想③【設計】

29 「ログの管理」出題ポイント

30 ディジタルフォレンジックス① 解析の手法

31 ディジタルフォレンジックス② アンチフォレンジックス

32 技術評価① 評価方法,評価指標

33 技術評価② CC(コモンクライテリア)

34 人的対策① ソーシャルエンジニアリング

35 人的対策② 利用者への対策

36 人的対策③ 規則,その他

37 技術的対策① 「暗号化」出題ポイント

38 技術的対策② サーバへの対策

39 技術的対策③ ボット対策

40 技術的対策④ マルウェア対策

41 技術的対策⑤ 認証

42 技術的対策⑥ ファイアウォール

43 技術的対策⑦ フィルタリング

44 技術的対策⑧ WAF,IDS,IPS

45 技術的対策⑨ 防御の手法

46 技術的対策⑩ 電子メール①

47 技術的対策⑪ 電子メール②

48 物理的セキュリティ対策

・奥義!言葉のパレート分析

49 実装技術① セキュアプログラミング

50 実装技術② IoT

・loT「5つの指針」 出題予想④【構築・接続】

51 実装技術③ その他

2 ネットワーク

52 データ通信と制御① WAN

53 データ通信と制御② LAN

・インシデントの例

54 通信プロトコル① SDN

55 通信プロトコル② IPv6

56 通信プロトコル③ IPv4

57 通信プロトコル④ ICMP (ping)

・「できる」の判断基準

58 通信プロトコル⑤ DNS

59 通信プロトコル⑥ TCP, UDP

・漢字かきとりテスト[サイバーセキュリティ編]

60 通信プロトコル⑦ その他

61 ネットワーク管理

62 電子メール① 電子メールでの認証

63 電子メール② 「メール」出題対策

64 電子メール③ その他

3 データベース

65 データベース① データ操作

66 データベース② データベース応用

・「である」に潜む「する」の出題価値

第2章 開発技術

4 システム開発技術

67 システム開発技術① テスト技法,XML

68 システム開発技術② オブジェクト指向

5 ソフトウェア開発管理技術

69 ソフトウェア開発管理技術① プロセス

70 ソフトウェア開発管理技術② 知財

・記述問題の採点基準例

71 ソフトウェア開発管理技術③ 脆弱性対策

・「所与」について

第2部 マネジメント系

第3章 サービスマネジメント

6 サービスマネジメント

72 サービスマネジメント① ITIL

73 サービスマネジメント② ITILのプロセス

74 サービスマネジメント③ 高信頼性設計

75 サービスマネジメント④ ファシリティマネジメント

7 システム監査

76 システム監査・情報セキュリティ監査①

77 システム監査・情報セキュリティ監査②

78 内部統制

・IoT「5つの指針」 出題予想⑤【運用・保守】

79 関連法規①

80 関連法規②

・文字数削減の極意

第3部 午後試験対策

第4章 午後対策

●午後のスペシャルテクニック

81 「速効サプリ」こんな特効薬が欲しかった!

索引

練習用解答用紙

受験手続きから合格までの流れ

試験のスケジュール

・試験名

情報処理安全確保支援士試験(SC)

・試験日(通例)

春期試験:4月第3日曜日 秋期試験:10月第3日曜日

・試験時間

午前I:9:30~10:20(50分,途中退室不可) 四肢択一 30問必須

午前II:10:50~11:30(40分,途中退室不可) 四肢択一 25問必須

午後Ⅰ:2:30~14:00(90分) 記述式3問出題2問解答

午後II:14:30~16:30(120分) 記述式2問出題1問解答

注1:「午前I免除」が認められた受験者は「午前II」からの受験が可

注2:時間は監督員の時計が基準,開始20分前までに着席

出願について

・出願期間

例年,春期試験は1月中旬,秋期試験は7月中旬からの約1ヶ月間です。詳しくは,情報処理技術者試験センターのWebサイト等でご確認下さい。一定の基準を満たせば,出願時の明示的な申請により「午前I免除」を適用できます。

・Webサイトからの出願

情報処理技術者試験センターのWebサイトから,指示に従って情報を入力するだけで出願できます。受験手数料は5,700円(本稿執筆現在),最新の値は都度ご確認下さい。

・案内書・手書きによる願書の入手先

①情報処理技術者試験センター ②全国主要書店

案内書は,情報処理技術者試験センターのWebサイトからもダウンロードできます(この場合,願書は付いていません)。

・受験票の到着

通例,試験実施当月の初頭に,受験票が郵送されます。届かない場合や, 受験票の記載事項に問題がある場合は,情報処理技術者試験センターに問い合わせる必要があります。

試験当日の注意

当日の交通機関は休日ダイヤです。また,試験時間中の携帯電話の使用・着信(含・バイプレータ)は即退場(=不合格)であり,ボールペンでの答案記入も使用可能な筆記具の規定に反します。その他詳細は,受験票および会場係員の指示に従ってください。

点数配分,お勧めの労力配分

「午前I」「午前II」「午後I」「午後II」の全てが「満点の60%以上」で合格です。午後の試験(記述式)は,まずは設問から目を通すのが鉄則。本文中の不自然な会話・注記・「だが」といった逆接表現など“妙にひっかかる”部分こそが,出題者からのヒントだと肝に銘じて下さい。

| 午前Ⅰ試験 (9:30~10:20) |

3.4点×30問 点数の上限は100点 (平均100秒/問) |

全て同じ点数です。「脊髄反射」で解ける、得意分野で短い文の出題からの着手が得策です。 |

| 午前Ⅱ試験 (10:50~11:30) |

4点×25問 (平均96秒/問) |

「初めてみた」出題なら昼休みに要サーチ。その用語が当日の「午後」に出る可能性も。 |

| 午後Ⅰ試験 (12:30~14:00) |

50点×2問 (問1~3から選択) |

全設問の2回読込みで、後ろの方の設問(高得点の長文)を書く自信がない1問を捨ててください。 |

| 午後Ⅱ試験 (14:30~16:30) |

100点×1問 (問1~2から選択) |

10分かけて2問の比較・吟味。本文中に「ここは設問n(と関係あり)」等、残り60分で丁寧に答案を埋める進行がお勧め。 |

合格発表

発表日は,おおむね試験日の2ヶ月後です。その後,合格者にのみ,合格証書が発送されます。受験票は失くさず,合格証書到着まで保管しておいて下さい。

※試験制度に関する詳細や最新の情報は「情報処理技術者試験センター」Webサイトをご参照下さい。

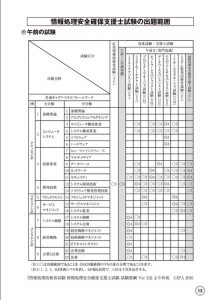

情報処理安全確保支援士試験の出題範囲

●午前の試験

●午後の試験

1 情報セキュリティシステムの企画・要件定義・開発・運用・保守に関すること

情報システムの企画・要件定義・開発,物理的セキュリティ対策, アプリケーション(Webアプリケーションを含む)のセキュリティ対策, セキュアプログラミング, データベースセキュリティ対策,ネットワークセキュリティ対策, システムセキュリティ対策など

2 情報セキュリティの運用に関すること

情報セキュリティポリシ, リスク分析, 業務継続計画, 情報セキュリティ 運用・管理,脆弱性分析,誤使用分析,不正アクセス対策,インシデント対応,ユーザセキュリティ管理,障害復旧計画,情報セキュリティ教育, システム監査(のセキュリティ側面), 内部統制など

3 情報セキュリティ技術に関すること

アクセス管理技術,暗号技術,認証技術, マルウェア(コンピュータウイルス,ボット,スパイウェアなど)対策技術,攻撃手法(ソーシャルエ ンジニアリング,サイバー攻撃など), セキュリティ応用システム(署名認証,侵入検知システム, ファイアウォール, セキュアな通信技術(VPNほか),鍵管理技術,PKIなど。また,周辺機器も対象とする),監査証跡のためのログ管理技術など

4 開発の管理に関すること

開発ライフサイクル管理,システム文書構成管理, ソフトウェアの配布と操作,人的管理手法 (チーム内の不正を起こさせないような仕組み),開発環境の情報セキュリティ管理,脆弱性情報収集管理など

5 情報セキュリティ関連の法的要求事項などに関すること

情報セキュリティ関連法規,国内・国際標準,ガイドライン,著作権法, 個人情報保護,情報倫理など

『情報処理技術者試験 情報処理安全確保支援士試験 試験要綱 Ver 3.0』より作成

関連記事

ビジネス文書実務検定のおすすめ参考書・テキスト(独学勉強法/対策)

ビジネス文書実務検定は、全国商業高等学校協会が実施する検定で、年2回実施・1級〜3級の3区分・ビジネス文書部門と速度部門の2部門制です。ビジ...

全経 電卓計算能力検定のおすすめ参考書・テキスト(独学勉強法/対策)

全経の電卓計算能力検定は、公益社団法人 全国経理教育協会が実施する検定で、段位・1級・2級・3級・4級があり、乗算・除算・見取算・複合算・伝...

チーズプロフェッショナル試験のおすすめ参考書・テキスト(独学勉強法/対策)

チーズプロフェッショナルの概要 チーズプロフェッショナルは、チーズの基礎的な知識と取り扱いに関する習熟度を測り、チーズの伝え手である方の呼称...

ブランド・マネージャー試験のおすすめ参考書・テキスト(独学勉強法/対策)

まず知っておきたいのは、「独学で完結しやすいのは3級中心」ということ ブランド・マネージャー試験対...

神社検定試験のおすすめ参考書・テキスト(独学勉強法/対策)

神社検定の概要 神社検定は、神社が好きな人、日本文化をもっと知りたい人に向けた、神社本庁監修のもと行われる、神社について正しい知識を学ぶため...